Ist das mehr oder weniger so, als würde man die Website besuchen, indem man den Hostnamen in den Browser eingibt und ihn laden lässt?

Kurze Antwort, nein ... es ist nicht einmal nah.

Wenn Sie whois ausführen, suchen Sie nach einer IP oder den öffentlich registrierten Informationen einer Domain. In vielen Fällen kommuniziert die whois -Anforderung nicht einmal mit dem Zielserver. Vielmehr werden whois -Datenbanken hauptsächlich von Registraren und Registern betrieben. Die IANA-Abteilung von ICANN verwaltet die zentrale Registrierung für alle Arten von Internetressourcen und verweist auf den whois -Server der zuständigen (Unter-) Registrierung sowie auf die Kontaktdaten dieser Registrierung.

Das Programm, das Sie ausführen, führt auch einen Ping gegen den Server aus. In den meisten Fällen verwendet der Standard-Ping-Befehl ICMP oder das Internet Control Message Protocol. Dies ist jedoch nicht immer der Fall bei Programmen, die den Status eines Servers überprüfen. Das von Ihnen verwendete Tool führt möglicherweise stattdessen einen Port-Scan durch, um die Verfügbarkeit der Ports 80 und 443 zu überprüfen. NMAP ist ein Beispiel für ein anderes Tool mit dieser Funktionalität.

Nun zum Kern Ihrer Frage ... Wie unterscheiden sich alle oben aufgeführten Dinge vom Besuch der Website selbst? Die Antwort ist, dass alle oben genannten Tools ziemlich simpel sind, eine Nachricht senden und eine Nachricht erhalten, aber nur sehr wenig verarbeiten. Sie sind alle mehr oder weniger dumme Herausforderungs- / Antwortsysteme im Vergleich zum Öffnen eines TLS-Sockets für die Kommunikation über HTTPS.

Wenn Sie Ihren Browser öffnen und zu navigieren https://google.com , die folgenden Dinge passieren:

- Ihr Browser führt eine DNS -Suche von

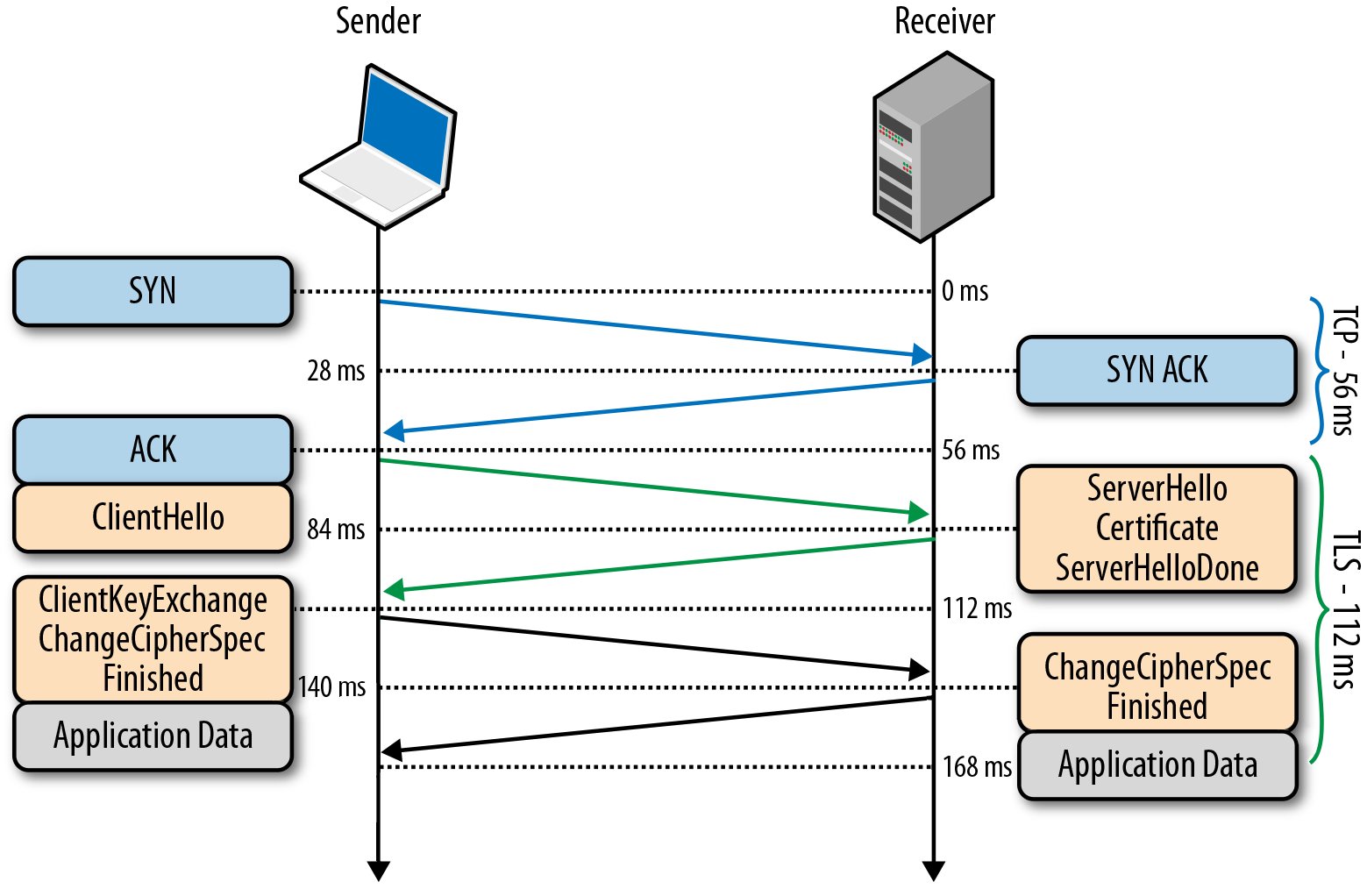

google.com code durch > in dem Versuch, eine IP-Adresse zu erhalten, mit der eine Verbindung hergestellt werden soll. - Sobald eine IP-Adresse erhalten wurde, wird ein TLS -Socket ausgehandelt:

Nachdem eine sichere Socket-Verbindung hergestellt wurde, sendet der Browser eine HTTP: GET-Anfrage für den / von google.com (normalerweise eine Datei) index.html genannt, kann aber je nach Server auch index.php , index.asp usw. sein. Sobald der HTML-Inhalt von / vom Browser empfangen wurde, versucht er, seinen Inhalt zu laden, damit Sie ihn sehen können. Der HTML-Code kann jedoch Bilder (base64 uri-codiert) und Skripte enthalten ... enthält normalerweise Verweise auf andere Dateien, die ebenfalls heruntergeladen werden müssen. In vielen Fällen kann das Laden einer Seite zu einer großen Anzahl von sekundären Anforderungen führen. Beispielsweise hat das Laden von google.com 12 verschiedene HTTP-Anforderungen verursacht. Nach dem Laden der Seite wird jedes JavaScript interpretiert und der Client Seitencode wird in Ihrem Browser ausgeführt ... Dieser JavaScript-Code oder Flash / Java-Applet-Code ist normalerweise die Hauptursache für die böswilligen Aktivitäten, vor denen Sie Angst haben. Das Laden ist möglich Eine Seite ohne JavaScript mit NoScript könnte jedoch auch die Funktionsweise der Webseite beeinträchtigen. Beispielsweise könnten Sie sich nicht bei Stackexchange anmelden, ohne einen Teil des JavaScript-Inhalts zuzulassen

Um das Herz Ihrer Frage zu beantworten, nein ... es ist sehr unwahrscheinlich, wenn nicht völlig unmöglich, Ihren Computer durch Ausführen eines Whois oder Ping gegen evil-website-of-doom.com zu infizieren ... aber wenn Sie es anpingen ... erhalten sie Ihre IP-Adresse, was ein Problem sein kann oder nicht ... aber ist eine andere Quest ein vollständig.